Mapa Conceptual Sobre La Seguridad Informática En La Actualidad

Seguridad informática mapa conceptual kuwztktbzv sep 5 2018.

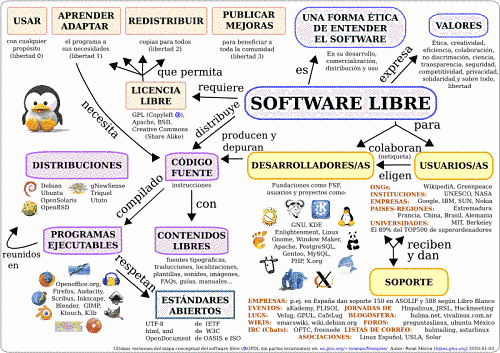

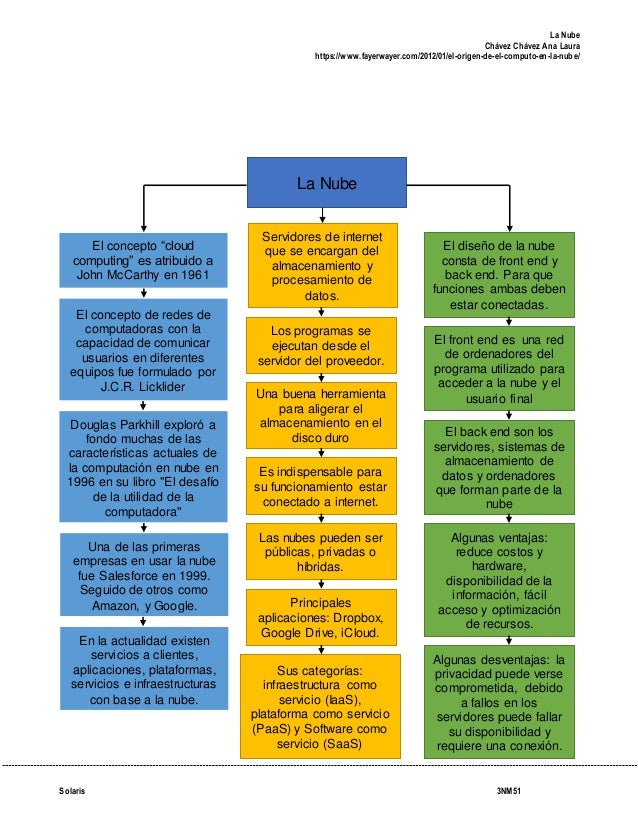

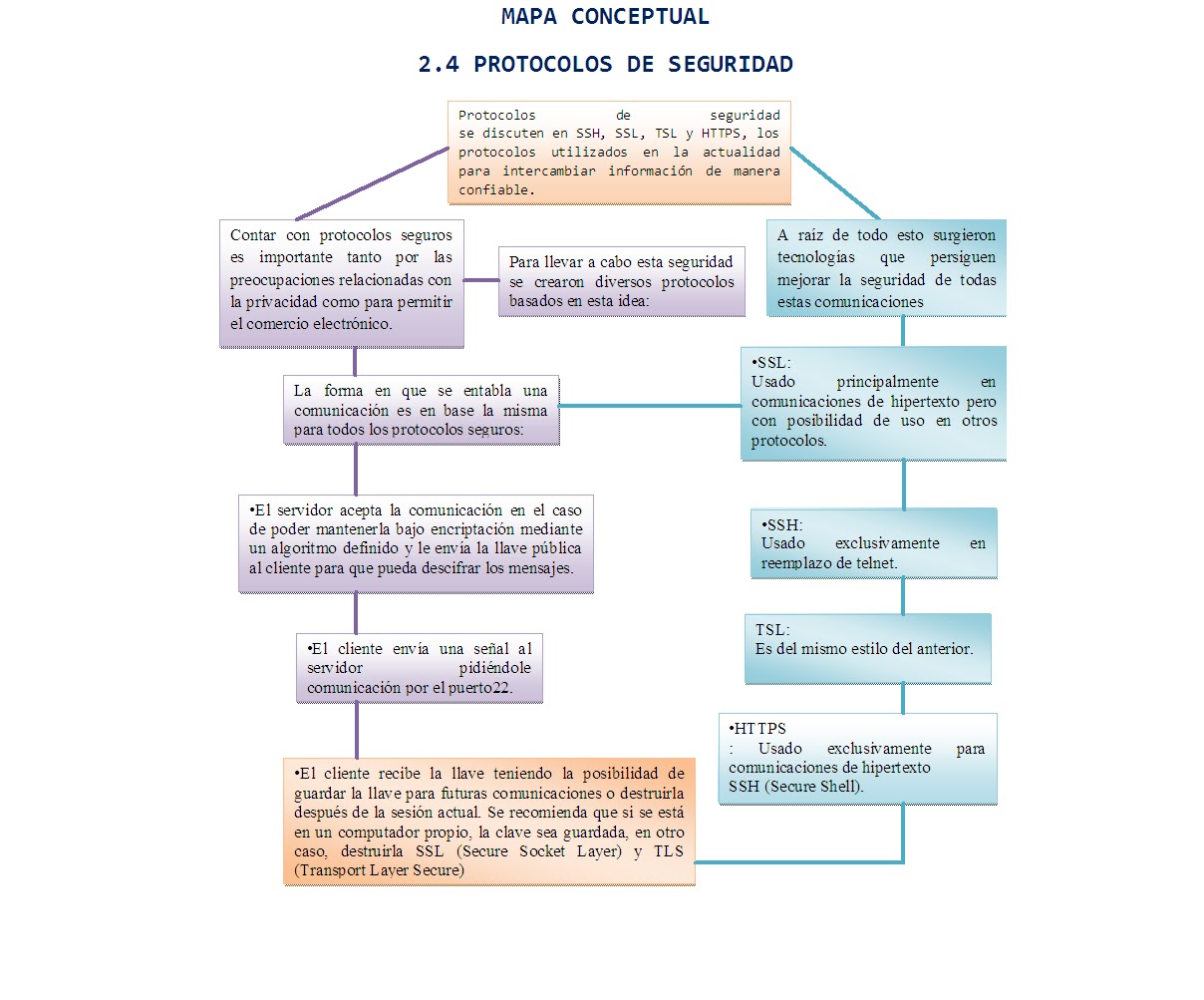

Mapa conceptual sobre la seguridad informática en la actualidad. Cobertura de redes de computadoras 1 2. Es una red privada construida dentro de una infraestructura de red pública las empresas pueden utilizar las redes virtuales para conectar en forma segura las oficinas y los remotos. Implica el proceso de proteger contra intrusos el uso de nuestros recursos informáticos con intenciones maliciosas o con intención de obtener ganancias o incluso la posibilidad de acceder a ellos por accidente. En base al nivel y la poltica de seguridad que se desea para el sistema informtico e identificados los problemas deben decidirse las medidas de seguridad a implementar adaptadas a dicho contexto.

Definir implementar controlar y mantener el modelo de seguridad con el fin de obtener confidencialidad integridad disponibilidad y auditabilidad. Propiedades y permisos de ficheros aconsejados. Red privada virtual vpn. Map outline seguridad informática mapa conceptual.

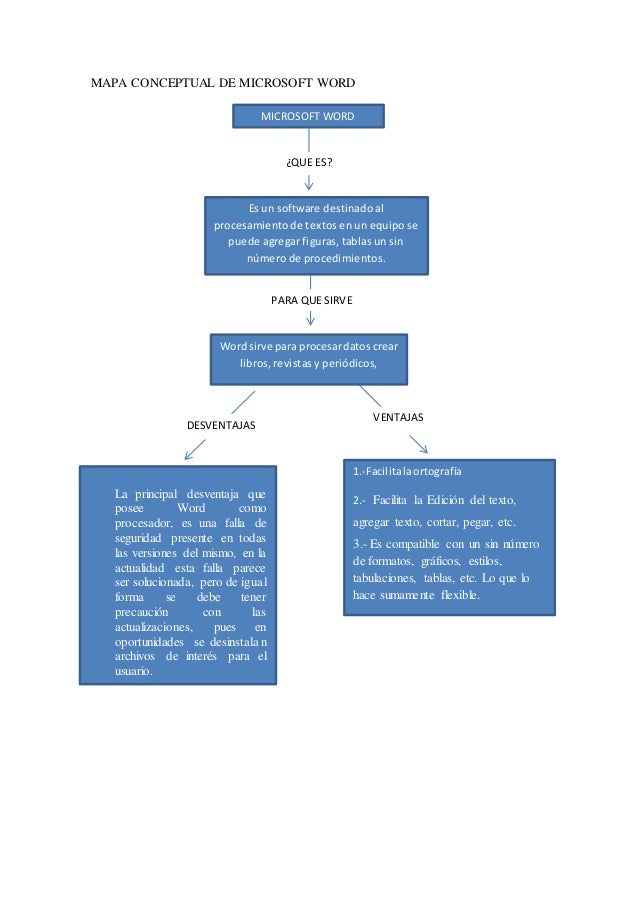

En este mapa conceptual mental. Mapa conceptual en el que se describen los elementos de la seguridad informática. Redes y tipos de redes 1 1. Escribir el título del mapa conceptual y si es necesario una breve explicación del mismo.

5 2 1 ejercen control sobre ataques de virus al sistema. Podremos conocer acerca de la seguridad informatica de un sistema y todos sus factores que la componen. Seguridad informatica la seguridad informtica abarca proteger c u a l q u i e r informacin la cual este en la red previniendo su trfico ilegal detectndolo y respondiendo a los ataques con penas de encarcelamiento o multas. Se contrasta de nuevo el mapa con la estructura del texto.

Seguridad en la red por pao chamorro 1. Medidas a adoptar. Podemos definir qué es la seguridad informática como el proceso de prevenir y detectar el uso no autorizado de un sistema informático. Seguridad de la información seguridad.

Evaluar el diseño de la estructura y el cumplimiento del control interno. Mejorar la seguridad de las contraseas. Consiste en la verificación de si una entidad esta solicitando acceso a un recurso que no tiene los derechos necesarios para hacerlo. Revisar el mapa para identificar relaciones que no haya establecido anteriormente.